某地方法院内网服务器数据恢复案例

01 事件概述:一次始料未及的求助

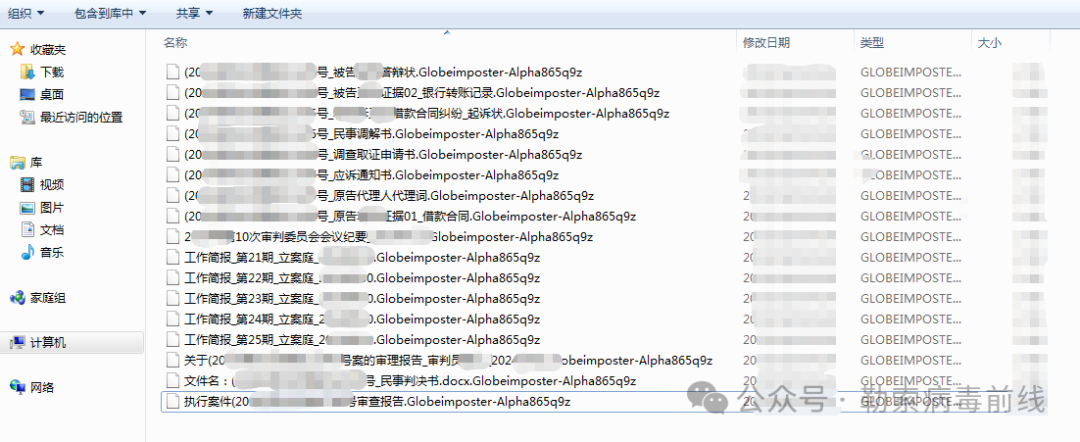

在某年国庆长假结束后,我们收到了一份极其特殊的求助——一家地方法院的数据被勒索病毒加密,导致其文件服务器瘫痪,大量案件材料、文书档案无法访问,严重影响了司法工作的正常开展。

我们第一时间介入,全力排查入侵原因,并协助恢复数据。

这起事件引人深思:戒备森严的法院系统,为何也会成为勒索软件的“猎物”?

02 深度调查:坚盾为何被攻破?

经过缜密的调查和响应分析,我们发现该法院的网络架构在表面上非常安全:

- 高度隔离:其核心业务主机和服务器均部署在内网专网中,与互联网物理隔离,按理说不具备被外部直接入侵的条件。

然而,安全链上存在一个致命的薄弱环节。

- 关键突破口:一台用于日常运维的主机。

这台主机拥有访问内部文件服务器的权限,是外部数据与内部网络进行交换的唯一枢纽。按照正常规定,此主机仅允许来自内网的远程访问。

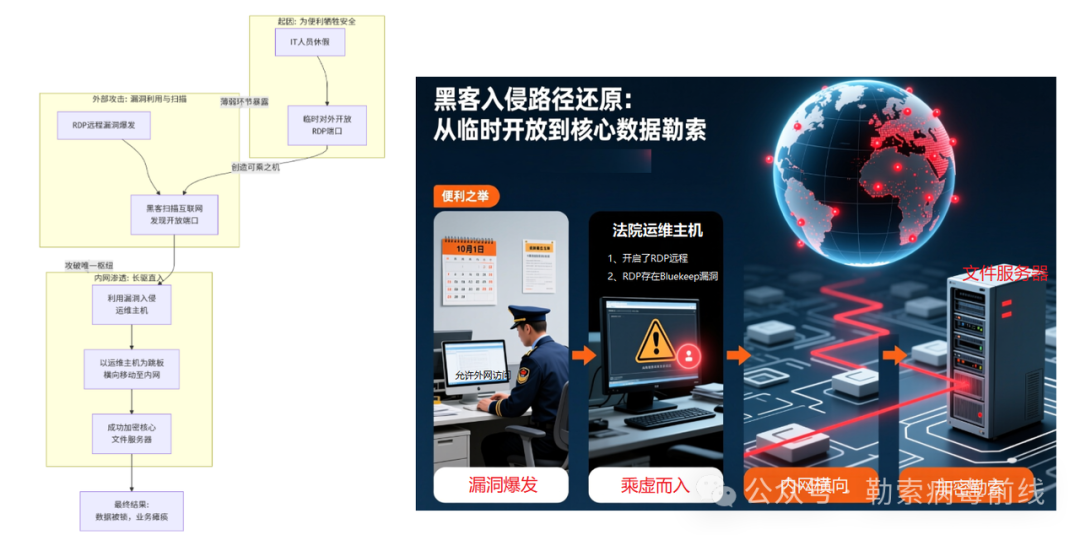

03 入侵路径还原:一个“便利”引发的灾难

我们完整还原了黑客的入侵过程:

1️⃣ “便利”之举,埋下祸根

国庆长假前,法院的IT运维人员因休假外出,为应对小概率的远程运维需求,他在假期期间临时将运维主机的远程桌面端口(RDP)向互联网开放。

2️⃣ 漏洞爆发,趁虚而入

恰逢其时,一个针对RDP协议的高危远程代码执行漏洞(BlueKeep类似漏洞)在全球范围内爆发。攻击者通过自动化工具在互联网上大规模扫描开放的RDP端口。

3️⃣ 长驱直入,锁定目标

法院这台临时开放的运维主机,很快被境外黑客扫描到,并利用该RDP漏洞成功入侵、取得控制权。

4️⃣ 横向渗透,达成勒索

黑客以这台失守的运维主机为“跳板”,轻松横向移动至内网,最终抵达并加密了核心的文件服务器。由于服务器未进行有效的异地备份,几乎所有电子卷宗和材料均被加密锁定。

04 事件总结与警示

❓谁如此胆大包天?

从攻击手法和溯源信息来看,这是典型的境外勒索病毒团伙所为。他们利用网络的无国界特性,

专门寻找并攻击全球范围内的安全薄弱点。由于跨境调查、取证和抓捕难度极大,让他们几乎“零成本”作案,因而有恃无恐,异常猖獗。

💡 核心教训是什么?

- 最危险的往往不是高墙,而是墙上的“小门”

再坚固的内网隔离,也可能因为一个临时的、不经意的对外通道而全面失守。

- “便利性”与“安全性”需要严格平衡

任何为了临时便利而牺牲安全原则的操作,都可能带来灾难性后果。

- 没有绝对的安全“孤岛”

即使是法院这样的权威机构,只要其网络在逻辑或物理上与外部存在任何形式的连接点,就同样面临威胁。安全是一个动态、持续的过程。

05 最终结果与安全建议

万幸的是,通过我们的应急响应和紧急数据恢复技术,成功为该法院恢复了大部分关键数据,将损失降到了最低。

这起事件为我们所有人敲响了警钟:

✅ 严格管控远程访问

除非绝对必要,否则绝不将RDP、SSH等管理端口暴露于公网。如需远程访问,必须使用VPN并叠加多因素认证。

✅ 及时修补安全漏洞

建立严格的补丁管理流程,尤其是对于面向外网的服务和系统,需第一时间修复已知高危漏洞。

✅ 坚守最小权限原则

确保每台设备、每个用户仅拥有完成其工作所必需的最小权限,防止攻击者入侵后轻易横向移动。

✅ 实施可靠的备份策略

遵循“3-2-1备份原则”,对核心数据实施定期、离线、异地的多重备份,确保在遭遇勒索时能快速恢复。

提醒

网络安全无小事,一念之差,可能满盘皆输。

无论是机关还是企业,都应将安全内化为一种制度、一种习惯。