安全警示:勒索病毒危害深度解析

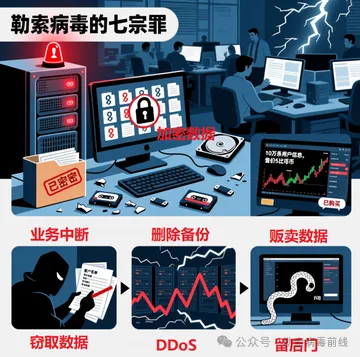

前言:现代勒索病毒早已从单纯的“加密勒索”进化成为一种复杂的“商业模式”,其危害呈立体化、多层次的特点。

从直接的业务中断,到摧毁恢复希望的删除备份,再到利用数据泄露、DDoS攻击进行多重施压,最后通过留后门维持长期威胁——这“七宗罪”,共同构成了当今数字时代企业所面临的最严峻的网络安全威胁之一。

一、业务中断

描述:

这是勒索病毒最直接、最普遍的危害。病毒通过加密企业核心业务系统的文件(如数据库、应用程序、文档等),使其无法被正常访问和使用,从而导致生产停滞、服务停摆、交易中断。

业务中断带来的直接经济损失(如交易额损失、订单违约)和间接损失(如客户流失、品牌声誉受损)往往远超赎金本身。

📌 案例:2021年美国最大燃油管道运营商Colonial Pipeline遭勒索病毒攻击

事件:黑客通过一个泄露的VPN密码入侵其网络,并部署勒索病毒加密了其计费系统和商业网络文件。

后果:为防止病毒蔓延至控制管道运行的工控系统,公司主动关闭了所有管道运营。这导致美国东海岸近45%的燃油供应中断,引发民众恐慌性购买和燃油价格飙升。公司被迫支付了近500万美元的比特币赎金以恢复系统,而业务中断带来的损失更是难以估量。美国总统拜登宣布进入国家紧急状态。

二、 加密数据

描述:

这是实现“业务中断”的核心技术手段。勒索病毒使用高强度加密算法(如RSA、AES)对受害者硬盘或网络存储中的文件进行加密,并将其扩展名修改为特定标识(如.lockbit,.phobos)。

受害者没有私钥便无法解密,数据形同被锁进一个只有攻击者才有钥匙的保险箱。

📌 案例:2017年WannaCry全球大爆发

事件:WannaCry病毒利用美国国家安全局泄露的“永恒之蓝”漏洞,在全球范围内疯狂传播。它加密了超过150个国家数十万台计算机上的文件,包括医院、企业、高校和政府机构。

后果:被加密的文件包括病人的医疗记录、学生的毕业论文、公司的财务文档等。病毒弹出窗口要求受害者支付300至600美元的比特币赎金。英国 NHS 医疗系统受到严重影响,大量预约手术和门诊被迫取消,充分展示了单纯“数据加密”对社会运行的巨大破坏力。

三、 删除备份

描述:

为了彻底断绝受害者的“后路”,提高支付赎金的概率,现代勒索病毒团伙会主动搜寻并删除或加密受害者的备份数据。

它们会扫描网络共享、连接的外部存储设备(如USB硬盘),甚至利用管理权限登录到云存储账户或备份服务器,执行删除命令。

它们还可能使用专业的磁盘工具(如Volume Shadow Copy)来删除系统自带的影子副本。

📌 案例(典型手法):勒索病毒家族如LockBit、BlackCat

事件:这些高级勒索病毒在入侵系统后,会运行专门的脚本或工具来定位备份文件。例如,它们会:

1. 使用vssadmin命令删除Windows的卷影副本。

2. 卸载或禁用备份软件和服务。

3. 连接到网络附加存储,加密或删除其中的备份文件。

4. 使用云服务商(如AWS、Azure)的API密钥,登录并删除云上的备份快照和存储桶。

后果:许多自信拥有完善备份策略的企业,在遭遇攻击后发现其本地和云端的备份已被一并摧毁,从“可快速恢复”陷入“完全绝望”的境地,不得不考虑支付赎金。

四、窃取数据

描述:

即“双重勒索”策略。在加密文件之前,病毒团伙会先利用一段时间,秘密地将服务器上的敏感数据(如客户资料、知识产权、财务报告、源代码等)窃取并上传到自己的服务器。

这使得攻击者即使在不成功加密的情况下,也能以“公开数据”作为要挟筹码。

📌 案例:2020年科技巨头富士康遭DoppelPaymer勒索软件攻击

事件:攻击者入侵了富士康在墨西哥的一家工厂,在加密文件之前,窃取了超过100GB的未加密商业文件,包括部分业务报告、财务表格和员工信息。

后果:攻击者不仅要求支付赎金以解密文件,还威胁如果富士康不付款,将公开所有窃取的数据。这使得企业面临数据泄露带来的合规风险(如违反GDPR)、法律诉讼和商业机密泄露等多重压力。

五、 贩卖数据

描述:

如果受害者拒绝支付赎金,窃取的数据并不会被简单地删除。

攻击者会将其在暗网或黑客论坛上进行拍卖或直接出售。购买者可能是竞争对手、其他犯罪团伙或任何对数据感兴趣的人。

这为勒索团伙创造了第二重收入,并进一步放大了数据泄露的危害。

📌 案例:2022年显卡巨头英伟达遭Lapsus$组织攻击

事件:Lapsus$组织声称窃取了英伟达近1TB的敏感数据,包括显卡原理图、驱动源代码、员工登录信息等。

后果:在英伟商拒绝支付赎金后,Lapsus$组织开始在暗网论坛上公开拍卖这些数据。这些核心技术的泄露对英伟达的商业竞争和产品安全构成了严重威胁。同时,该组织还公开了部分数据,以证明其攻击的有效性,并以此胁迫其他受害者。

六、DDoS攻击

描述:

这是“三重勒索”的组成部分之一。在双重勒索(加密+泄露)的基础上,如果受害者仍不屈服,攻击者会发动分布式拒绝服务攻击,用海量的垃圾流量淹没受害者的官方网站、邮箱服务器或关键业务接口。

目的是使其网络服务瘫痪,从而在公众舆论和客户层面施加更大压力,迫使受害者就范。

📌 案例:勒索病毒团伙如Avaddon、REvil

事件:这些团伙在其专用的“数据泄露网站”上明确警告受害者,如果在规定期限内不联系或支付赎金,他们不仅会公开数据,还会对受害者的网络基础设施发动DDoS攻击。

后果:对于一个已经因数据加密而内部业务中断的公司而言,对外服务的网站再遭DDoS攻击,意味着其与客户沟通的唯一渠道也被切断,品牌形象和客户信任度会遭到毁灭性打击。这种“雪上加霜”的策略极大地增加了受害者的心理压力。

七、留后门

描述:

为了长期控制受害者的网络并可能发起二次攻击,勒索病毒团伙在完成首次攻击后,常常会在受害者的系统中植入隐蔽的后门程序(如WebShell、远程访问木马等)。

即使受害者支付了赎金并恢复了数据,攻击者依然可以随时重新进入网络,进行间谍活动、再次部署勒索病毒,或将网络作为跳板攻击其他目标。

📌 关联案例:2020年SolarWinds供应链攻击事件

事件:虽然这不完全是典型的勒索攻击,但完美展示了“留后门”的严重性。攻击者入侵了SolarWinds的软件构建环境,在其Orion软件更新包中植入了后门(SUNBURST)。

后果:全球数万家使用该软件的公司和政府机构(包括美国多个政府部门)在不知情的情况下安装了带后门的更新,导致攻击者可以长期、隐蔽地访问这些最高级别的网络。即使最初的入侵被发现了,后门的存在也意味着清除工作极其困难,威胁长期存在。在许多勒索病毒事件中,调查人员也经常发现攻击者留下的多种后门,为未来的攻击埋下了伏笔。

结语

面对勒索病毒的“七宗罪”,任何企业都不应心存侥幸。

唯有建立纵深防御、定期备份、强化员工意识、制定应急响应计划,才能在这场没有硝烟的战争中守住最后一道防线。

如有相关技术问题或困扰,可私信联系我们喔~

关注我们公众号【勒索病毒前线】,可免费获取更多【勒索病毒】防护实战干货与前沿洞察!