勒索病毒防御:9大入侵源头封堵策略

勒索病毒主要通过9种入口进行入侵,分别是Web、RDP、SSH、邮件、社交IM软件、VPN、设备(如防火墙等)、SMB网络共享、上网浏览链接或者下载恶意软件。

如果需要对勒索病毒进行防御,需要从以上9大路径,进行封堵和暴漏面消减,才能避免被勒索病毒攻击!

01-Web入口(网站与应用)

描述:

攻击者利用Web服务器、网站应用或其中托管的内容中的安全漏洞进行入侵。常见方式包括:

漏洞利用: 攻击未及时修补的Web框架(如Struts、Spring)、内容管理系统(如WordPress、Joomla)或Web服务器软件(如Apache、Nginx)的已知漏洞。

WebShell: 通过文件上传漏洞、SQL注入等方式,在服务器上植入一个WebShell,以此为跳板进一步渗透内网,最终部署勒索病毒。

水坑攻击: 攻击者入侵一个目标群体经常访问的网站,植入恶意代码,当受害者访问该网站时,浏览器或插件漏洞被利用,自动下载并执行勒索病毒。

📌 案例:GoDaddy 多起安全事件

全球最大的域名注册和网站托管商GoDaddy曾多次披露安全事件,攻击者通过漏洞获取其WordPress托管环境的访问权限,在客户的网站上植入恶意代码或后门,最终导致部分客户数据被勒索病毒加密。

说明:

Web服务通常直接暴露在互联网上,是攻击者首选的扫描和攻击目标。一旦Web服务器被攻破,它往往成为攻击者进入企业内网的第一个据点。

02-RDP(远程桌面协议)

描述:

RDP是微软提供的用于远程连接和管理计算机的协议。攻击者常通过以下方式利用:

暴力破解: 使用自动化工具对暴露在公网上的RDP服务进行用户名和密码的穷举攻击。

密码喷洒: 使用少量常用密码对大量不同的RDP账户进行尝试,避免触发账户锁定策略。

漏洞利用: 利用RDP协议本身或Windows系统中的漏洞(如BlueKeep)来获得未授权访问。

📌 案例:SamSam 勒索病毒

该病毒在2010年代末期非常活跃,攻击者专门通过暴力破解弱密码的方式入侵暴露在公网上的RDP服务。

一旦进入,他们会在内网中横向移动,寻找高价值目标(如文件服务器、数据库服务器),然后手动部署SamSam勒索病毒,索要巨额赎金。

说明:

由于新冠疫情催生的远程办公需求,大量RDP服务被暴露在互联网上,如果未使用强密码或多因素认证,极易成为攻击目标。

03-SMB网络共享

描述:

SMB是Windows系统中用于文件和打印机共享的网络协议。

永恒之蓝漏洞: 利用NSA泄露的EternalBlue漏洞,无需任何认证即可在开启了SMB共享的计算机上执行任意代码。

弱口令或空口令: 共享目录设置了弱密码甚至无密码,允许任何人访问。

Pass-the-Hash攻击: 窃取到的密码哈希值可以直接用于通过SMB认证,在内网中横向移动。

📌 案例:WannaCry 全球大爆发

这是最著名的利用SMB漏洞的勒索病毒。它利用EternalBlue漏洞,像蠕虫一样在内部网络和互联网上自动传播,感染了大量未及时安装MS17-010补丁的Windows电脑。

说明:

SMB共享是内网横向移动的“高速公路”。即使初始入口点只是一台普通电脑,攻击者也能通过SMB漏洞迅速感染整个网络的核心服务器。

04-SSH

描述:

SSH主要用于Linux/Unix系统的远程安全管理和文件传输。其攻击方式与RDP类似:

暴力破解/密码喷洒: 针对公网SSH服务器的22端口进行认证凭据破解。

密钥泄露或弱密钥: 使用泄露的SSH私钥或弱加密密钥进行连接。

漏洞利用: 利用SSH服务或操作系统中的漏洞。

📌 案例:Linux.Encoder

这是一款针对Linux服务器的勒索病毒。攻击者通过暴力破解SSH密码获得服务器访问权限后,上传并执行该病毒,对网站文件、数据库等重要数据进行加密,导致相关Web服务瘫痪。

说明:

云服务器和开发/测试环境中的Linux系统是主要目标。自动化攻击脚本会持续扫描互联网上的开放SSH端口。

05-邮件(钓鱼邮件)

描述:

这是最普遍的攻击向量之一。攻击者发送带有恶意附件的钓鱼邮件,或诱导用户点击恶意链接。

恶意附件: 通常是包含宏病毒的Word、Excel文档,或伪装成PDF、ZIP压缩包的可执行文件。

恶意链接: 邮件正文中的链接指向一个钓鱼网站或会自动下载恶意软件的页面。

📌 案例:Locky 勒索病毒

在2016年大规模爆发,受害者会收到一封伪装成发票、订单或简历的邮件,附件是一个带有宏病毒的Word文档。一旦用户启用宏,脚本便会从远程服务器下载Locky勒索病毒并执行。

说明:

这种攻击利用人的心理而非技术漏洞。即使系统本身固若金汤,只要有一个员工中招,就可能导致整个网络被感染。

06-VPN(虚拟专用网)

描述:

VPN是企业远程访问内网资源的关键通道。攻击VPN意味着可以直接进入企业内网。

漏洞利用: 利用VPN设备(如Pulse Secure、Fortinet、Citrix ADC)中的未修补漏洞。

凭证窃取/破解: 通过钓鱼、密码泄露库或暴力破解获取员工的VPN账号和密码。

供应链攻击: 入侵VPN供应商的网络,在其软件更新中植入后门。

📌 案例:REvil 攻击某外汇公司

攻击者利用Pulse Secure VPN设备中的一个已知漏洞(CVE-2019-11510),在没有有效凭证的情况下远程执行代码,从而进入公司网络,最终部署了REvil勒索病毒。

说明:

VPN网关是网络边界的关键节点,一旦被攻破,攻击者就如同拿到了进入内网的“万能钥匙”,可以畅通无阻地访问各种资源。

07-网络设备(如防火墙等)

描述:

路由器、防火墙、网络附加存储等网络设备同样存在安全漏洞。

默认凭证/弱密码: 管理员未修改设备的默认用户名和密码。

固件漏洞: 设备厂商发布的固件中存在远程代码执行或权限提升漏洞。

供应链攻击: 设备在出厂时就被预置了后门。

📌 案例:QNAP NAS 设备遭攻击

多次有勒索病毒(如eCh0raix)针对QNAP和Synology等品牌的NAS设备。攻击者利用设备操作系统中的漏洞或弱密码,直接对设备上的文件进行加密,导致用户数据丢失。

说明:

这些设备通常7x24小时在线,但安全更新往往不被重视,成为网络中的“软肋”。

08-上网浏览链接或下载恶意软件

描述:

与钓鱼邮件不同,这种情况指用户在正常上网时(如搜索资料、访问论坛)无意中触发的感染。

恶意广告: 攻击者在合法广告平台投放带毒的广告,当用户访问加载了该广告的网站时,浏览器会被重定向到攻击者控制的漏洞利用工具包。

漏洞利用工具包: 这些工具包会自动检测访问者的浏览器及其插件(如Flash、Java)的版本和类型,并利用其中的已知漏洞,在用户无感知的情况下“无文件”下载和执行勒索病毒。

软件捆绑: 从非官方、不安全的下载站下载的“破解版”或免费软件,可能捆绑了勒索病毒。

📌 案例:CryptoWall 通过 Angler EK 传播

Angler是当时非常活跃的漏洞利用工具包。用户只需访问被攻破的合法网站或被重定向到恶意网站,工具包就会尝试利用浏览器漏洞,成功则自动下载并安装CryptoWall勒索病毒。

说明:

这种“路过式下载”攻击门槛极低,用户无需进行任何交互(如点击、打开文件),仅浏览网页就可能中招。

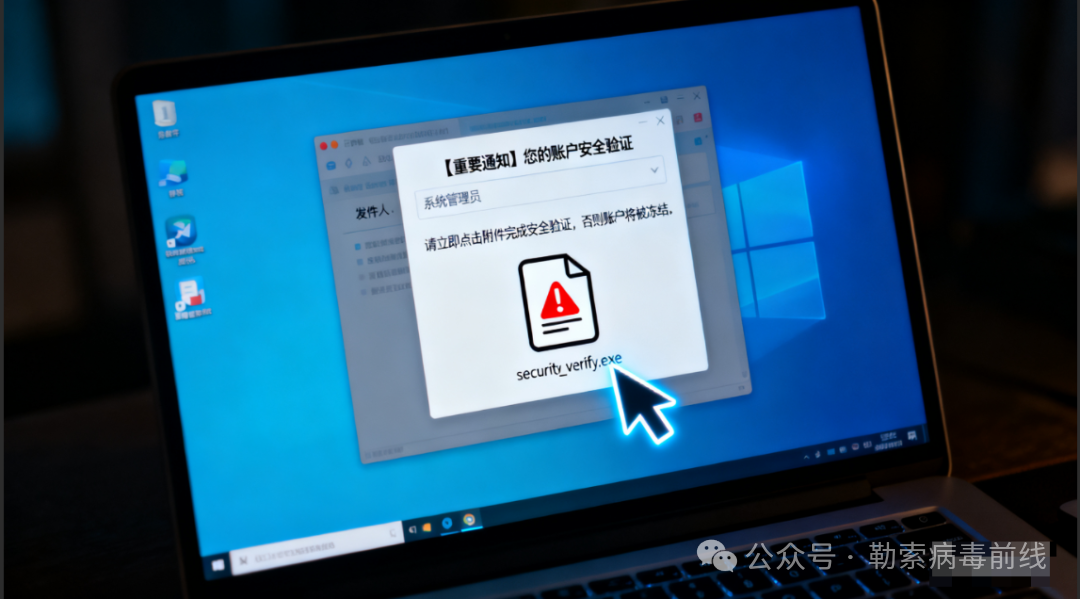

09-社交IM软件

描述:

攻击者利用即时通讯软件(如微信、QQ、Telegram、WhatsApp等)进行攻击。

文件传输: 攻击者伪装成同事、朋友或客服,发送带有恶意文件的压缩包或直接的可执行文件。

恶意链接: 发送短链接或伪装成正常网站的URL,点击后跳转到钓鱼页面或下载木马。

📌 案例:“新冠补贴”骗局

在疫情期间,曾出现通过IM软件传播的骗局,声称可以申请“国家补贴”,诱导用户点击链接或扫描二维码。这类链接背后可能就是勒索病毒或窃取信息的木马。

说明:

在工作和个人生活界限模糊的环境中,员工可能在工作电脑上使用个人IM软件,这带来了巨大的安全风险。

总结

勒索病毒的入侵路径多样,覆盖网络、系统、应用、人员等多个层面。企业应从技术加固、访问控制、员工意识培训等多方面入手,构建纵深防御体系,才能有效抵御勒索攻击。